|

Protocolo seguro de transferencia de hipertexto

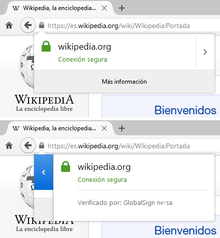

El protocolo seguro de transferencia de hipertexto (en inglés: Hypertext Transfer Protocol Secure o HTTPS) es un protocolo de aplicación basado en el protocolo HTTP, destinado a la transferencia segura de datos de hipertexto, es decir, es la versión segura de HTTP. Características técnicas  El sistema HTTPS utiliza un cifrado basado en la seguridad de textos SSL/TLS para crear un canal cifrado (cuyo nivel de cifrado depende del servidor remoto y del navegador utilizado por el cliente) más apropiado para el tráfico de información sensible que el protocolo HTTP. De este modo se consigue que la información sensible (usuario y claves de paso normalmente) no pueda ser usada por un atacante que haya conseguido interceptar la transferencia de datos de la conexión, ya que lo único que obtendrá será un flujo de datos cifrados que le resultará imposible de descifrar. El puerto estándar para este protocolo es el 443. HistoriaNetscape Communications creó HTTPS en 1994 para su navegador Netscape Navigator.[1] Originalmente, HTTPS utilizaba el cifrado SSL, pero este se volvió obsoleto ante TLS. HTTPS fue adoptado como un estándar web con la publicación de RFC 2818 en mayo de 2000.[2] Diferencias con HTTPEn el protocolo HTTP las URL comienzan con HTTP es inseguro y está sujeto a ataques man-in-the-middle y eavesdropping que pueden permitir al atacante obtener acceso a bancos y a cuentas de un sitio web e información confidencial. HTTPS está diseñado para resistir esos ataques y ser más seguro. Capas de redHTTPS opera en la capa más alta del modelo OSI, la capa de aplicación; pero el protocolo de seguridad opera en una capa más baja, la capa de transporte, cifrando un mensaje HTTP previo a la transmisión y descifrando un mensaje una vez recibido. Estrictamente hablando, HTTPS no es un protocolo separado, sino que se refiere al uso del HTTP ordinario sobre una capa de cifrado en la conexión con el protocolo SSL o TLS. Configuración del servidorPara preparar un servidor web que acepte conexiones HTTPS, el administrador debe crear un certificado de clave pública para el servidor web. Este certificado debe estar firmado por una autoridad de certificación para que el navegador web lo acepte. La autoridad certifica que el titular del certificado es quien dice ser. Los navegadores web generalmente son distribuidos con los certificados raíz firmados por la mayoría de las autoridades de certificación por lo que estos pueden verificar certificados firmados por ellos. Adquisición de certificadosAdquirir certificados puede ser gratuito[3] o costar entre US$13[4] y US$1500[5] por año. Las organizaciones pueden también ser su propia autoridad de certificación, particularmente si son responsables de establecer acceso a navegadores de sus propios sitios (por ejemplo, sitios en la intranet de una empresa, o grandes universidades). Estas pueden fácilmente agregar copias de su propio certificado firmado a los certificados de confianza distribuidos con el navegador. También existen autoridades de certificación persona a persona (peer-to-peer). Usar un control de accesoEl sistema puede también ser usado para la autenticación de clientes con el objetivo de limitar el acceso a un servidor web a usuarios autorizados. Para hacer esto el administrador del sitio típicamente crea un certificado para cada usuario, un certificado que es guardado dentro de su navegador. Normalmente, este contiene el nombre y la dirección de correo del usuario autorizado y es revisado automáticamente en cada reconexión para verificar la identidad del usuario, potencialmente sin que cada vez tenga que ingresar una contraseña. En caso de claves privadas comprometidasUn certificado puede ser revocado si este ya ha expirado, por ejemplo cuando el secreto de la llave privada ha sido comprometido. Los navegadores más nuevos como son Firefox,[6] Opera,[7] e Internet Explorer sobre Windows Vista[8] implementan el Protocolo de Estado de Certificado Online (OCSP) para verificar que ese no es el caso. El navegador envía el número de serie del certificado a la autoridad de certificación o, es delegado vía OCSP y la autoridad responde, diciéndole al navegador si debe o no considerar el certificado como válido.[9] Adopción de HTTPSEn febrero de 2017, la adopción HTTPS fue:

Desde Google se está intentando incentivar el uso de https para mejorar la seguridad de transferencia de información en internet. En 2016,[actualizar] el navegador Chrome marca como "no seguras" las URL servidas por HTTP y según las comunicaciones de la compañía en un futuro se marcarán como "no seguras" todas las URL que no se sirvan por HTTPS. Esto está aumentando la tasa de implementación de certificados SSL y cada vez más webs se sirven por HTTPS.[15] LimitacionesEl nivel de protección depende de la exactitud de la implementación del navegador web, el software del servidor y los algoritmos de cifrado actualmente soportados. Además, HTTPS es vulnerable cuando se aplica a contenido estático de publicación disponible. El sitio entero puede ser indexado usando una araña web, y la URI del recurso cifrado puede ser adivinada conociendo solamente el tamaño de la petición/respuesta.[16] Esto permite a un atacante tener acceso al texto plano (contenido estático de publicación), y al texto cifrado (La versión cifrada del contenido estático), permitiendo un ataque criptográfico. Debido a que SSL opera bajo HTTP y no tiene conocimiento de protocolos de nivel más alto, los servidores SSL solo pueden presentar estrictamente un certificado para una combinación de puerto/IP en particular[17] Esto quiere decir, que en la mayoría de los casos, no es recomendable usar Hosting virtual name-based con HTTPS. Existe una solución llamada Server Name Indication (SNI) que envía el hostname al servidor antes de que la conexión sea cifrada, sin embargo muchos navegadores antiguos no soportan esta extensión. El soporte para SNI está disponible desde Firefox 2, Opera 8, e Internet Explorer 7 sobre Windows Vista.[18][19][20] Véase tambiénReferencias

Enlaces externos

|

|||||||||||||||||||||||||||||||||||